端口安全性考量与应对策略

一、引言

随着信息技术的飞速发展,网络安全问题日益突出。

端口作为网络连接的重要通道,其安全性至关重要。

端口安全性设置是保障网络系统安全的关键环节,对于防止未经授权的访问、数据泄露以及恶意软件入侵具有重要意义。

本文将详细探讨端口安全性设置的条件及应对策略。

二、端口安全性设置条件

1. 深入了解网络架构:在进行端口安全性设置之前,必须全面了解网络架构,包括内外网连接方式、关键业务系统等。这有助于确定哪些端口需要重点保护,以及设置相应的访问控制策略。

2. 识别关键端口:关键端口是指对网络系统安全至关重要的端口,如SSH、HTTP、HTTPS等。这些端口一旦遭到攻击,可能导致严重的安全事件。因此,在端口安全性设置中,需要特别关注这些关键端口的保护。

3. 访问控制策略:根据网络架构和关键端口的特点,制定相应的访问控制策略。这些策略包括允许哪些IP地址访问特定端口、访问时间段、访问权限等。通过合理的访问控制策略,可以有效降低安全风险。

4. 加密技术:为了保护端口传输的数据安全,应采用加密技术。例如,对于HTTPS等使用明文传输的端口,可以通过SSL/TLS证书实现加密通信。对于关键业务系统之间的数据传输,也可以采用IPSec等加密协议进行保护。

5. 安全审计和监控:为了及时发现并应对端口安全问题,需要定期进行安全审计和监控。通过收集和分析网络日志、安全事件等信息,可以及时发现异常行为并采取相应的应对措施。

三、端口安全性应对策略

1. 端口扫描和风险评估:定期对网络系统进行端口扫描和风险评估,以识别未受保护的端口、潜在的安全漏洞等。这有助于及时发现并修复安全问题,提高网络系统的整体安全性。

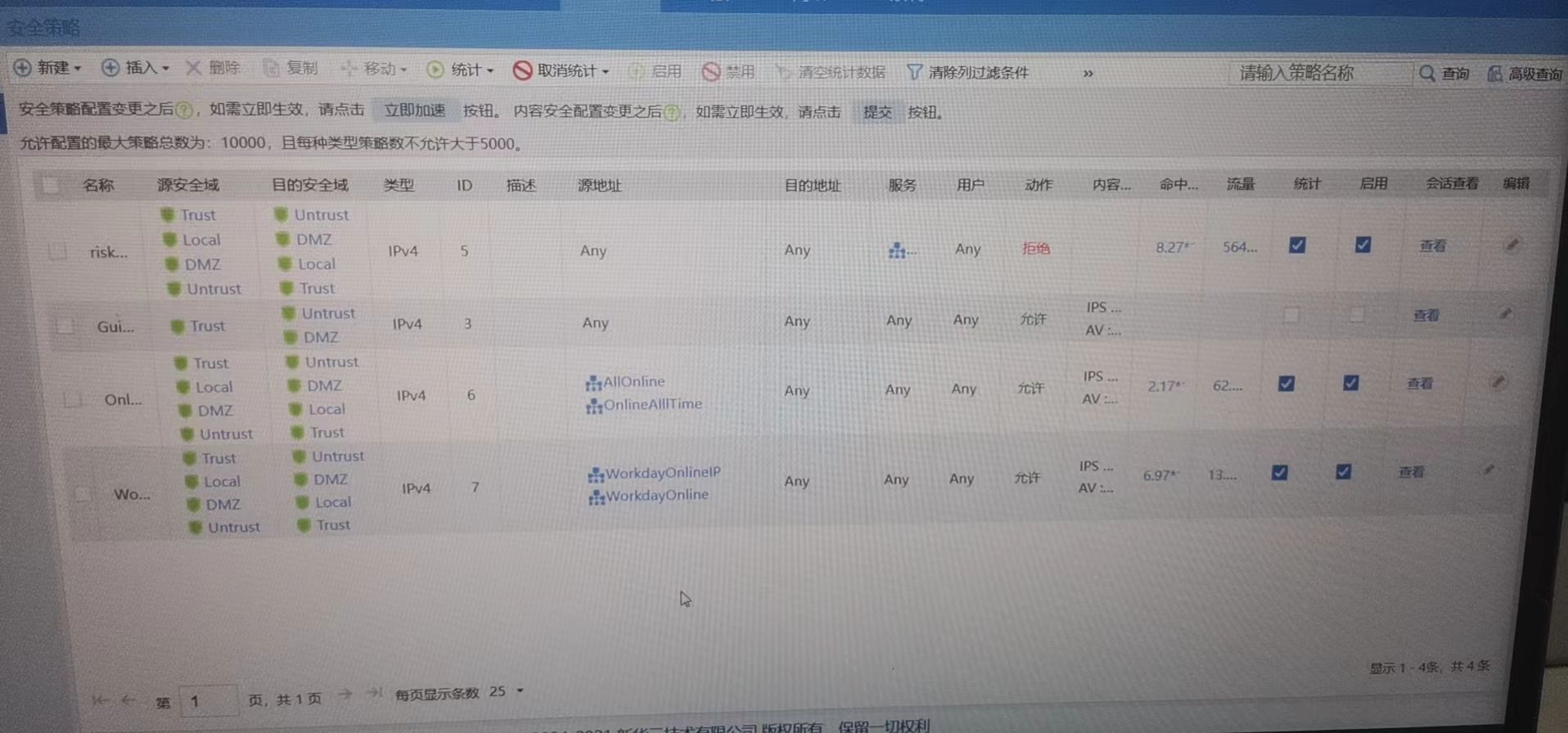

2. 强制访问控制策略:严格执行访问控制策略,确保只有经过授权的IP地址和用户在规定的时间段内可以访问特定端口。对于违反访问控制策略的行为,应及时阻断并产生报警。

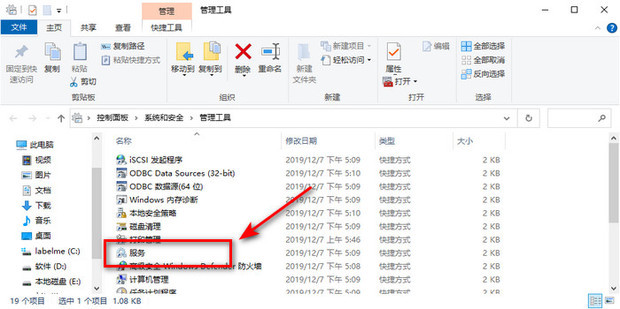

3. 使用防火墙和入侵检测系统:部署防火墙和入侵检测系统(IDS)可以有效提高端口的安全性。防火墙可以过滤进出网络的数据包,只允许符合安全策略的数据包通过。IDS则可以实时监控网络流量,检测异常行为并产生报警。

4. 端口隔离和分区:对于关键业务系统,可以采用端口隔离和分区的方式来提高安全性。将关键业务系统与非关键业务系统隔离,限制其之间的通信,可以降低潜在的安全风险。

5. 定期更新和维护:随着技术的发展和新的安全漏洞的出现,需要定期更新和维护端口安全设置。这包括更新访问控制策略、加密技术等,以适应新的安全需求。

四、总结

端口安全性设置是保障网络系统安全的重要环节。

为了实现有效的端口安全保护,需要满足一系列条件,包括深入了解网络架构、识别关键端口、制定访问控制策略、采用加密技术、进行安全审计和监控等。

同时,应采取相应的应对策略,如定期扫描和评估、强制访问控制、使用防火墙和IDS、端口隔离和分区以及定期更新和维护等。

通过综合运用这些策略,可以有效提高端口的安全性,保障网络系统的正常运行和数据安全。

虎跃云资讯网

虎跃云资讯网